摘要

此報告提供 ClipXDaemon 的綜合技術分析,ClipXDaemon 是一個新型的自主 X11 clipboard hijacker,以加密貨幣使用者為目標。透過利用 bincrypter 的 Loader 傳遞,ClipXDaemon 展現進階的隱匿技術,且在沒有傳統 Command-and-Control (C2) 基礎架構下運作,使得偵測更具挑戰性。分析深入探討其多階段感染鏈、持久化機制,以及 clipboard hijacking 功能的技術細節,包括使用 regex 的位址替換。此外,此報告與其他 Loader 惡意軟體進行比較,以突顯威脅環境中不斷演進的躲避策略。

1. 簡介

網路威脅的不斷演進持續帶來新挑戰,malware 開發者採用複雜技術來繞過安全措施。其中,clipboard hijackers 代表一種直接且以財務為動機的威脅,特別是對加密貨幣使用者而言。ClipXDaemon 是最近識別出的 Linux malware,因其自主性質及依賴 X11 環境運作而突出 [1] 。與傳統 malware 不同,ClipXDaemon 缺乏 C2 通訊,完全在 local 端運作以攔截並替換複製到 clipboard 的加密貨幣錢包位址。此報告目的在剖析 ClipXDaemon 採用的技術機制,提供其 Loader、dropper、持久化及核心 hijacking 功能的見解。透過了解這些技術細節,我們能更深入了解現代以 Linux 為目標的財務 malware 的複雜性。

2. 技術分析

2.1. Bincrypter Obfuscated Loader

ClipXDaemon 的感染鏈始於一個初始 Loader,其結構與 bincrypter (一個開源 shell-script 加密框架)產生的輸出一致 [1] 。此 Loader 作為關鍵的第一階段,負責解密並準備後續的 malicious components。流程涉及以下步驟:

- wrapper script 將加密的 Payload blob 以 inline 方式嵌入。

- 執行時,此 blob 經過 base64 解碼。

- 從解碼後的資料中移除不可列印字元。

- 衍生 AES-256-CBC 解密參數。

- 使用 gzip 解壓縮 Payload。

-

解密的階段直接從記憶體執行,特別是透過

/proc/self/fd,以最小化 disk artifacts 並躲避靜態分析 [1] 。

使用 bincrypter 突顯了 malware 開發中日益增長的趨勢,攻擊者利用合法的開源工具進行混淆與運作效率,減少開發負擔

[1]

。Loader 的結構特徵,包括解密代理程式(Decryption stub)、變數命名慣例(例如短大寫變數如 P 和 S)、OpenSSL 呼叫模式,以及透過

/proc/self/fd

執行,與 bincrypter 產生的輸出密切吻合

[1]

。此模組化方法允許在不需重大基礎架構變更的情況下輕鬆替換 Payload,顯示出一個可重用的 staging framework

[1]

。

以下表格說明 ShadowHS Loader(同樣使用 bincrypter)與 ClipXDaemon Loader 之間關鍵元件的差異,展示該框架如何以不同設定重用 [1] :

| Component | ShadowHS loader | ClipXDaemon loader |

|---|---|---|

| P (base64) | U014VW9KeTh5SGhtSXR2QQo= | SXlFWndTTzBZclRmRzRTbgo= |

| Decoded Password | SMxUoJy8yHhmItvA | IyEZwSO0YrTfG4Sn |

| Salt (S) | 92KemmzRUsREnkdk | 96vN4N7cG87KIHzD |

| C (encrypted config) | S1A76XhLvaqIQ+7WsT+Euw== | MqxlKG3gEwF0BmQiV63bPQ== |

| R (offset) | 4817 | 7452 |

| Final AES key | 92KemmzRUsREnkdk-SMxUoJy8yHhmItvA | 96vN4N7cG87KIHzD-IyEZwSO0YrTfG4Sn |

2.2. In-Memory Dropper Execution and Payload Deployment

在 bincrypter Loader 成功解密與解壓縮後,一個中繼 dropper 完全在記憶體中執行 [1] 。此記憶體中執行是關鍵的隱匿技術,因為它防止 dropper script 被寫入 disk,從而最小化 forensic artifacts 並使傳統 endpoint security solutions 更難偵測。dropper 的初始動作是輸出一個美觀訊息到 STDOUT,偽裝成合法軟體以欺騙使用者或基本監控工具 [1] 。

dropper 接著部署最終 Payload。它包含一個嵌入的 base64 編碼 ELF binary,經解碼後寫入具有隨機名稱的檔案。檔案名稱通常介於 8 到 19 個字元之間,通常帶有數字後綴

[1]

。此 ELF binary 被策略性地放置在

~/.local/bin/<random_name>

。此目錄選擇是刻意的,因為它位於 userland 中,執行時不需提升權限,並允許 malicious binary 與合法使用者安裝的應用程式混在一起,進一步協助躲避

[1]

。

2.3. Persistence Mechanisms

為確保在系統重新開機後持續運作,ClipXDaemon 在受危害系統上建立持久化。在 dropping ELF binary 後,dropper 將其標記為可執行並在背景啟動。主要持久化機制涉及修改

~/.profile

檔案,附加一個執行行

[1]

。這確保每次使用者登入時都會執行 ClipXDaemon binary,維持其在系統上的存在,無需攻擊者進一步互動。

持久化機制的範例可能如下所示,雖然確切命令會因隨機檔案名稱而異 [1] :

# ~/.profile: executed by the command interpreter for login shells. # This file is not read by bash(1), if ~/.bash_profile or ~/.bash_login # exists. ... # ClipXDaemon persistence entry ~/.local/bin/<random_name> &>/dev/null &

此持久化方法在 Linux malware 中很常見,因為

~/.profile

是使用者登入階段期間執行的標準 Configuration 檔案,提供可靠的方式重新啟動 malicious daemon。

2.4. Autonomous Clipboard Hijacking in X11 Environments

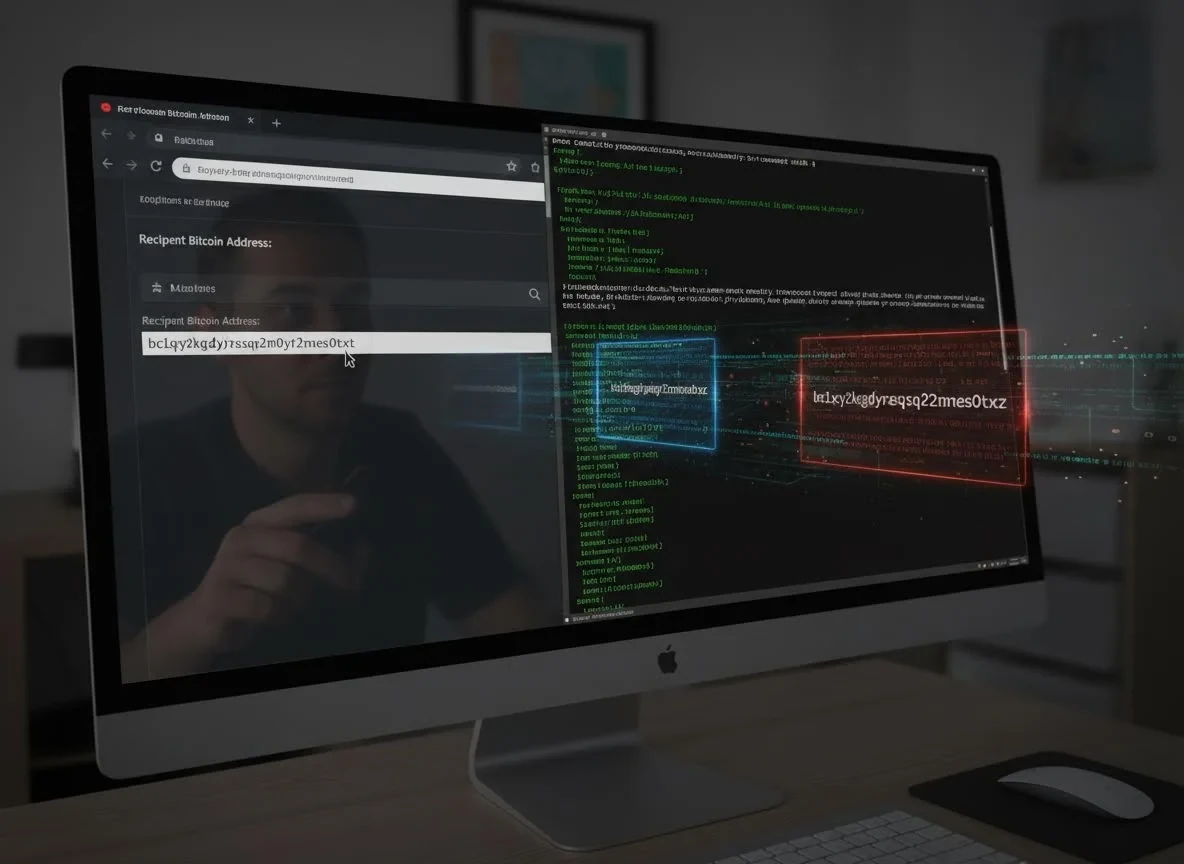

ClipXDaemon 的核心功能在於其自主 clipboard hijacking 能力,特別針對 X11 環境 [1] 。該 malware 展現故意的防禦躲避,避免現代 Wayland sessions 並專門在 X11 內運作 [1] 。這顯示其專注於 X11 仍然普遍使用的系統,例如許多開發者或較舊的 Linux desktop environments。

daemon 透過持續監控 X11 clipboard 運作,通常每 200 毫秒一次 [1] 。當偵測到 clipboard 中有加密貨幣錢包位址時,ClipXDaemon 會攔截並將其替換為攻擊者控制的錢包位址。此流程完全在 local 端,無需任何外部 C2 通訊,使其高度隱匿且難以透過利用網路的 security solutions 偵測 [1] 。

ClipXDaemon 針對廣泛的加密貨幣錢包,包括 Bitcoin、Ethereum、Litecoin、Monero、Tron、Dogecoin、Ripple 和 TON [1] 。這些錢包位址的偵測依賴加密的正則表達式(regex),使用 ChaCha20 並使用嵌入的靜態金鑰和 64-byte block 解密 [1] 。此加密確保 Payload 偵測邏輯的機密性,使 security researchers 更難逆向工程並理解目標位址的完整範圍。

ClipXDaemon 的運作流程可視覺化如下:

via Bincrypter Loader] --> B{In-Memory Dropper} B --> C[Decode & Drop

ELF Binary to

~/.local/bin/

<random_name>] C --> D[Mark ELF Executable

& Launch in Background] D --> E[Modify ~/.profile

for Persistence] E --> F{ClipXDaemon Daemon Running} F --> G["Monitor X11 Clipboard

(every 200ms)"] G -- Cryptocurrency

Address Detected --> H[Intercept & Replace with

Attacker's Address] H --> G G -- No Cryptocurrency Address --> G

Figure 1: ClipXDaemon Operational Flow

2.5. Stealth Techniques and Evasion

ClipXDaemon 採用數種進階隱匿技術以避免偵測與分析 [1] 。這些包括:

-

Double-fork Daemonization:

此技術涉及分叉程序兩次,允許 parent 程序退出,使 daemon 程序成為孤兒,隨後由

init程序收養。這有助於將 daemon 與控制終端分離,使其更難追蹤 [1] 。 -

/procMasquerading: malware 操作/proc檔案系統中的 entries 以偽裝其程序名稱,使其看起來像合法的 system 程序 [1] 。 -

PR_SET_NAMEProcess Renaming: 透過使用prctl(PR_SET_NAME, ...)system call,ClipXDaemon 重新命名其程序,進一步增強其與 benign 程序混合的能力 [1] 。 - Wayland Session Avoidance: 如前所述,malware 專門針對 X11 並避免 Wayland,顯示有意識地在環境中運作,使其 X11 特定的 hijacking 方法有效且可能較少受到審查 [1] 。

這些技術共同促成 ClipXDaemon 的低可偵測性,特別是其 C2-less 運作。缺乏網路通訊顯著減少其足跡,使其成為傳統 security monitoring tools 的挑戰性威脅。

3. 與其他基於 Loader 的 Malware 比較

ClipXDaemon 使用如 bincrypter 的模組化 Loader 並非獨一無二。其他 malware families,例如 HijackLoader,也展現進階躲避技術與模組化架構以進行 Payload 傳遞 [2] 。例如,HijackLoader 採用如 call stack spoofing 和 anti-VM checks 等技術來阻礙分析與偵測 [2] 。雖然 ClipXDaemon 的 Loader 在初始階段相較於 HijackLoader 的複雜躲避策略較為簡單,但使用靈活、可重用的 Loader 來傳遞多樣化 Payload 的基本原則,在現代 malware 開發中保持一致 [1] [2] 。

以下表格比較 ClipXDaemon 與 HijackLoader 的一些技術:

| Feature | ClipXDaemon | HijackLoader |

|---|---|---|

| Primary Function | X11 Clipboard Hijacking | Payload Delivery (e.g., LummaC2, RedLine Stealer) |

| Loader Type | Bincrypter-based shell script | Modular loader (IDAT Loader, GHOSTPULSE) |

| C2 Communication | None (autonomous) | Yes (for payload delivery and updates) |

| Persistence |

~/.profile

modification

|

Scheduled tasks (Windows) |

| Evasion Techniques |

Double-fork daemonization,

/proc

masquerading,

PR_SET_NAME

renaming, Wayland avoidance

|

Call stack spoofing, Anti-VM checks, API hooking evasion |

| Target Environment | Linux (X11) | Windows |

這項比較凸顯出,雖然具體的目標與功能各有不同,但採用複雜 Loader 與躲避技術的整體策略是當代 malware 的共同線索。在 ClipXDaemon 的 bincrypter Loader 與 HijackLoader 架構中觀察到的模組化,允許攻擊者快速適應並部署各種 malicious capabilities,對 cybersecurity defenses 構成持續挑戰。

4. 結論

ClipXDaemon 代表以 Linux 為目標的財務 malware 的重大演進。其自主、C2-less 運作,結合進階隱匿技術與利用 bincrypter 的多階段感染鏈,使其成為在 X11 環境中運作的加密貨幣使用者的強大威脅。malware 無需外部通訊即可無縫攔截並替換錢包位址的能力,強調了朝向高度 local 端且自給自足的 malicious operations 趨勢。了解 ClipXDaemon 的技術細節,從其 Loader 機制到其持久化與複雜的 clipboard hijacking 邏輯,對於開發有效偵測與緩解策略至關重要。隨著 malware 持續利用開源工具與複雜躲避策略,持續研究與調整防禦措施對於保護數位資產至關重要。